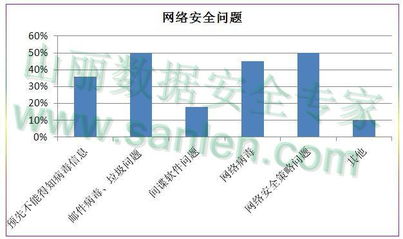

在构建基于ELK(Elasticsearch, Logstash, Kibana)的网络安全监控系统的过程中,系统实现阶段是理论设计与实际应用的关键衔接点。本部分聚焦于“网络与信息安全软件开发”,旨在详细阐述如何将ELK技术栈与安全领域专业知识相结合,开发出功能强大、响应迅速的安全监控与分析软件。

一、 软件架构与核心模块设计

安全监控软件的开发采用分层、模块化的架构思想,确保系统的可扩展性、可维护性和高性能。核心模块主要包括:

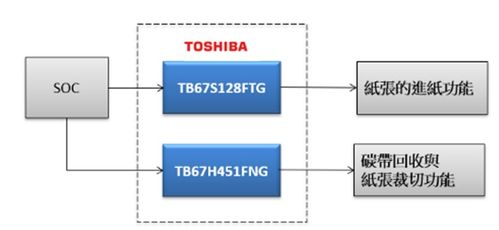

- 数据采集与注入层:基于Logstash及其Beats轻量级数据采集器家族(如Filebeat用于日志文件,Packetbeat用于网络流量,Winlogbeat用于Windows事件日志)。我们针对网络安全场景进行了深度定制开发:

- 协议解析插件:开发了专用的Logstash Filter插件,用于深度解析防火墙、IDS/IPS、WAF、终端防护等设备产生的异构日志,将其标准化为统一的事件格式(如CEF、JSON)。

- 实时流量抓取模块:利用Packetbeat或自开发的抓包分析模块,对关键网络节点的流量进行实时捕获,提取会话信息、DNS查询、HTTP事务等元数据,用于异常连接和威胁狩猎分析。

- 数据分析与存储层:以Elasticsearch集群为核心。安全开发的重点在于:

- 索引策略优化:根据安全数据的热度(如近7天数据高频查询,历史数据低频归档),设计Hot-Warm-Cold架构的索引生命周期管理(ILM)策略,平衡性能与成本。

- 安全事件模式映射:精心设计Elasticsearch的Mapping,针对IP地址、端口、威胁指标(IoC)、攻击类型等字段进行优化(如使用

ip类型、keyword类型用于精确匹配),并建立高效的倒排索引。

- 聚合分析能力:利用Elasticsearch强大的聚合(Aggregation)功能,预置常用的安全统计模型,如源/目的IP的访问排名、高频攻击端口统计、异常登录地理分布等。

- 威胁检测与响应引擎:这是安全软件开发的“大脑”。我们在Elasticsearch之上构建了实时检测逻辑:

- 规则引擎:利用Elastic Stack的ElastAlert或自研规则引擎,编写和部署数百条安全检测规则。这些规则基于Sigma等通用威胁检测语法,涵盖暴力破解、端口扫描、恶意文件上传、数据泄露、横向移动等典型攻击模式。

- 机器学习集成:集成Elasticsearch的机器学习(ML)功能,对用户行为(UEBA)和网络流量建立基线模型,自动检测偏离基线的异常行为,如内部用户的异常时间登录、服务器非常规外联等,弥补规则检测的不足。

- 可视化与交互应用层:基于Kibana进行深度开发。

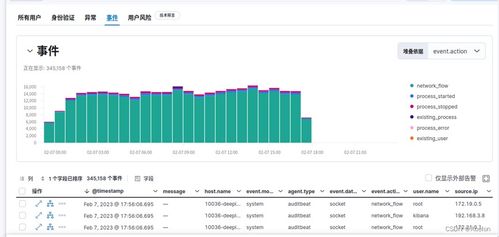

- 安全仪表盘:开发一系列面向不同角色(如SOC分析师、网络管理员、安全主管)的仪表盘,直观展示安全态势概览、实时事件流、威胁地图、合规性状态等。

- 事件调查工作台:在Kibana中构建交互式调查界面,分析师可以便捷地钻取(Drill-down)事件详情,通过IP、用户、时间等维度进行关联查询,快速完成事件溯源与影响范围分析。

- 工单与响应集成:开发Kibana插件或外部接口,将确认的安全事件一键生成工单,并联动SOAR平台或邮件、即时通讯工具,触发预定义的响应流程(如封锁IP、隔离主机)。

二、 关键安全功能实现

- 全流量元数据监控:通过部署流量采集器,实现了对网络东西向、南北向流量的全面可视,能够快速发现隐蔽通道、C2通信等异常流量模式。

- 多源日志关联分析:将网络设备、安全设备、操作系统、应用系统的日志进行统一采集、标准化和关联。例如,将防火墙的阻断日志、IDS的攻击告警与终端上的进程创建日志进行时间序列关联,还原完整的攻击链。

- 威胁情报集成:开发了威胁情报(TI)管理模块,能够自动订阅外部开源或商业威胁情报源(如恶意IP、域名、文件HASH),并将其与内部日志进行实时匹配,实现基于IoC的威胁预警。

- 用户与实体行为分析(UEBA):通过机器学习模型,对用户登录行为、资源访问模式、数据操作习惯进行建模,有效识别账号劫持、内部人员恶意操作等风险。

三、 开发实践与安全保障

- 敏捷开发与持续集成:采用DevSecOps理念,将安全需求融入开发迭代。利用CI/CD管道自动化完成代码扫描、单元测试、集成测试与部署。

- 系统自身安全加固:对ELK集群本身实施严格的安全措施,包括启用Elasticsearch的Security功能(角色访问控制、SSL/TLS加密通信)、限制网络暴露面、定期更新与漏洞修补。

- 性能调优:针对海量安全数据(日均TB级)场景,对Logstash管道工作线程、Elasticsearch分片数与副本数、JVM堆内存等参数进行持续调优,确保系统在高负载下的稳定性和低延迟。

基于ELK的网络安全监控系统的软件开发,绝非简单的技术堆砌,而是将ELK强大的数据处理能力与网络安全领域的深度洞察、检测逻辑和响应流程深度融合的创新过程。通过上述架构设计、功能实现与工程实践,我们最终构建了一个集实时监控、智能分析、可视化展示与协同响应于一体的主动防御平台,显著提升了组织对网络威胁的可见性、检测能力和响应速度。